도입

1 / 7클라우드 보안 사고 대응 — '만약'이 아니라 '언제'의 문제

2023년 Verizon의 Data Breach Investigations Report에 따르면, 기업의 83%가 최소 한 번 이상의 보안 사고를 경험했습니다. 문제는 사고가 발생하느냐가 아니라, 사고가 발생했을 때 얼마나 빠르고 체계적으로 대응할 수 있느냐입니다.

IBM 보고서는 보안 사고 발생 후 200일 이내에 탐지하고 격리한 기업이, 200일 이상 걸린 기업보다 평균 108만 달러(약 14억 원)의 비용을 절감했다고 밝혔습니다. 인시던트 대응 팀(IR Team)과 자동화된 대응 플레이북을 갖춘 기업은 그렇지 않은 기업보다 침해 비용을 평균 266만 달러 줄일 수 있었습니다.

이 레슨을 마치면 다음을 이해할 수 있습니다:

- NIST 인시던트 대응 프레임워크의 7단계

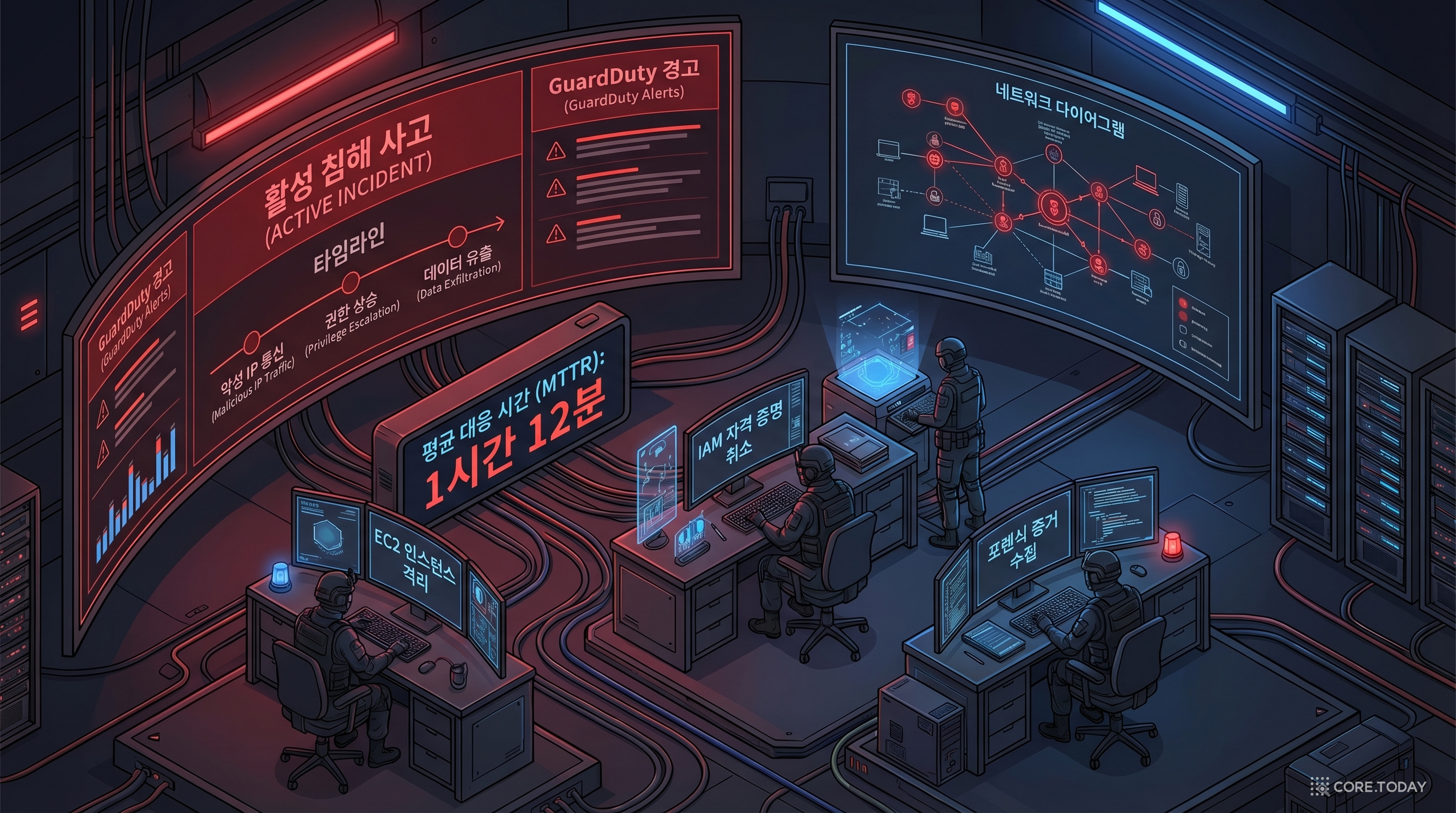

- AWS에서 보안 사고를 탐지하는 아키텍처 (GuardDuty + CloudTrail + EventBridge)

- EC2 포렌식과 IAM 자격 증명 침해 대응 절차

- EventBridge + Lambda를 활용한 자동화 대응

- Post-Incident Review와 지속적 개선 프로세스

대응 계획 없는 보안은 불완전합니다. 방화벽과 GuardDuty를 설정하는 것만으로는 부족합니다. 보안 사고가 발생했을 때 "누가, 무엇을, 어떤 순서로" 실행할지를 사전에 문서화하고 훈련해야 합니다. 사고 현장에서 대응 절차를 고민하면 이미 늦습니다.

← → 이동F 집중